Cómo lograron hackear Crypto.com y robar más de 800 BTC

Hechos clave:

-

Las pérdidas del exchange ascienden a más de 30 millones de dólares.

-

Luego del hackeo, el exchange cambió toda su infraestructura de autenticación de dos factores.

El lunes 17 de enero se conoció la noticia de que el exchange Crypto.com había sido víctima de un hackeo. Los primeros reportes informaban que la plataforma había detectado retiros no autorizados de varios usuarios, lo que llevó a la empresa a suspender todos los retiros por un plazo de 14 horas, mientras “investigaban lo sucedido”.

Originalmente se informaba que habían sido sustraído cerca de 4.500 ETH de unos cientos de cuentas. Pero, en un reporte reciente, se señala que al total de las pérdidas se le sumarían 443 BTC (unos USD 17 millones) más USD 66 mil en otras criptomonedas, lo cual da un monto aproximado de más de USD 30 millones en pérdidas por el hackeo.

La actitud de la empresa frente al robo llamó bastante la atención. Si bien cubrieron los fondos robados de los 483 usuarios afectados, estos parecen no admitir —del todo— lo sucedido. Inicialmente, el robo era tratado como una “actividad sospechosa” dando a entender que no había de qué preocuparse.

Otro aspecto que llama la atención es cómo se pudo vulnerar uno de los sistemas de autenticación de dos factores, el cual se podía asegurar que era uno de los que mayor seguridad podía ofrecer gracias a su sistema de validación.

Cómo funciona la autenticación de dos factores

La autenticación de dos factores o 2FA (por sus siglas en inglés) es un sistema de seguridad criptográfico que consta de una clave —también conocido como token— que, junto con un valor de tiempo (hora y fecha), genera un código único temporal que cambia cada cierta cantidad de segundos. Este es el funcionamiento básico del 2FA. Existen otros tipos de validadores en los cuales el código de autenticación es enviado vía correo electrónico o SMS.

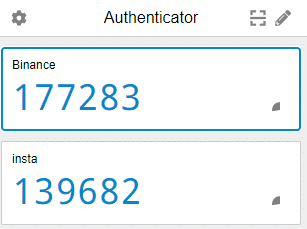

Google Autheticator, uno de los autenticadores más utilizados, genera códigos de 8 dígitos a partir de claves de autenticación. Fuente: Autenticathor App.

Este código de verificación lo posee tanto la plataforma como el usuario. Quedando de cada lado el resguardar que un tercero no tenga acceso a la clave, ya que podrá generar los códigos de seguridad.

Según el comunicado de Crypto.com, la falla se generó directamente sobre el sistema 2FA, lo que llevó a la compañía a resetear, por completo, todas las claves 2FA de los usuarios registrados en la plataforma.

En declaraciones del CEO del exchange, Kris Marskalek, luego del hackeo decidieron cambiar por completo la infraestructura utilizada para la generación de claves 2FA. Según el propio director ejecutivo, los hackers no fueron más allá de vulnerar el 2FA.

Mas de USD 30 millones en pérdidas, ¿a dónde fueron a parar?

Las perdidas en Crypto.com fueron cuantiosas. Sin embargo, la actitud de la compañía fue pasiva al decir, en un primer momento, que el incidente solo se trataba de un “pequeño número de usuarios con actividad sospechosa”. Si bien Crypto.com cuenta con más de 10 millones de usuarios registrados, 483 cuentas vulneradas es menos de 1% del total registrado, pero USD 30 millones de dólares no es una cantidad pequeña.

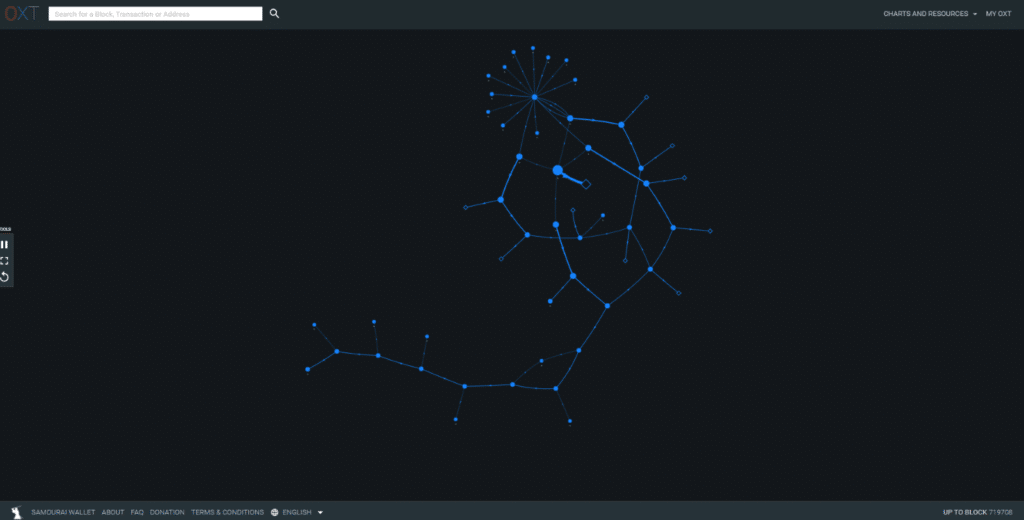

Un usuario de Twitter, @ErgoBTC, se dio a la tarea de rastrear, mediante herramientas de exploración de la blockchain de Bitcoin, adónde iban a parar los fondos sustraídos de Crypto.com. Según su investigación, 271 bitcoin fueron depositados en diferentes direcciones en series de 24 y 25 BTC, mientras que 173 aún se mantienen sin gastar.

El esquema generado por @ErgoBTC, muestra como aún, a la fecha 172 BTC sigue en una dirección sin ser gastados. Fuente: OTX.

En el hilo de Twitter, @ErgoBTC muestra cómo una de las direcciones destino de los BTC hackeados ha sido comúnmente utilizada por el grupo de hackers Lazarus Group, quienes, según algunos reportes hechos por CriptoNoticias, estarían asociados al gobierno de Corea del Norte.

¿Qué cambiará ahora en Crypto.com?

Según el anuncio oficial de Crypto.com, a partir de ahora la plataforma cambió por completo todas sus políticas referentes al uso de los 2FA, junto con las mejoras en la infraestructura de seguridad, haciendo que el nuevo 2FA sea obligatorio para todos los usuarios registrados.

Además de ello, se han añadido otro tipo de medidas de seguridad: cada vez que un usuario agregue una dirección de retiro, no podrá utilizarla hasta no cumplir un plazo de 24 horas. Junto con ello, todas las direcciones de retiro que sean agregadas por los usuarios recibirán una notificación vía correo electrónico.

En el reporte se detalla que Crypto.com estaría intentado alejarse de la autenticación de dos factores en vista de lo ocurrido, para así utilizar un sistema con mayor seguridad, conocido como autenticación multifactor o MFA.

Junto con estos cambios a nivel de plataforma y seguridad, Crypto.com se ha unido al Programa Mundial de Protección de Cuentas (WAPP por sus siglas en ingles). Este seguro tiene una cobertura de hasta USD 250 mil por cuenta vulnerada, en caso de que un tercero accediese a esta. Pero ciertas condiciones aplican, dado que estaría dirigido solo a usuarios calificados.

Consejos de seguridad ante este escenario

En vista a lo ocurrido con este exchange, es importante recordar siempre la máxima de Bitcoin: si no son tus llaves, no son tus bitcoins. Tener ahorros depositados en exchanges cuyas claves privadas son administradas por terceros, no da poder real sobre los bitcoins. Si bien las pérdidas fueron cubiertas en un 100%, ninguna plataforma es completamente segura, ni mucho menos siempre se responsabilizarán por las criptomonedas robadas.

En este sentido, lo más aconsejable en tener depositado en cualquier exchange, no solo Crypto.com, la cantidad de criptomonedas que vas a utilizar, lo que significa que, en caso de pérdida, el monto no represente ningún problema para la economía personal.

Por otro lado, a pesar de que siempre es recomendable activar la autenticación de dos factores para brindarle una capa extra de seguridad a las cuentas, el hackeo a Crypto.com demostró que esta no una señal completa de seguridad. En este caso lo más recomendable es activar todas las medidas de seguridad que ofrece un exchange, aunque, en algunas ocasiones, hacer esto significa ceder un poco la privacidad, como es el caso de la autenticación vía SMS.